La proliferación de amenazas persistentes, ataques fileless y técnicas de movimiento lateral obliga a las organizaciones a ir más allá de las soluciones puntuales. En este contexto, la integración de Wazuh con EDRs como ESET Inspect y CrowdStrike Falcon se consolida como una estrategia clave para lograr detección avanzada, automatización contextual y respuesta eficiente en entornos críticos.

Integrar Wazuh con un EDR no se trata de duplicar funciones, sino de extender y enriquecer las capacidades de cada herramienta. Es una arquitectura cooperativa que une la observación detallada del endpoint con la inteligencia basada en eventos y comportamientos a nivel global. Esta sinergia es clave para detectar amenazas avanzadas, reducir los falsos positivos y acelerar la respuesta ante incidentes.

Integración de Wazuh con EDRs: arquitectura cooperativa aplicada

Un error frecuente en entornos corporativos es pensar que sumar herramientas implica solapar funcionalidades. Pero la realidad es distinta: ESET o CrowdStrike analizan profundamente la actividad local de cada host, mientras que Wazuh toma esa información, la cruza con otros logs del ecosistema (como firewall, proxy, Active Directory, integridad de archivos, etc.) y construye un mapa de riesgo contextualizado.

Este modelo de integración permite enriquecer la detección en múltiples niveles. Por ejemplo, una alerta de ESET Inspect por comportamiento anómalo de PowerShell podría no escalarse de inmediato. Sin embargo, si Wazuh detecta en paralelo tráfico saliente no habitual y modificaciones en archivos sensibles, la correlación automatizada eleva el incidente a crítico.

Además, este enfoque permite identificar situaciones donde el EDR, por su diseño focalizado en el endpoint, podría no captar el panorama completo. Por ejemplo, si un atacante emplea técnicas de persistencia a través de servicios del sistema o realiza un movimiento lateral mediante credenciales válidas, Wazuh puede identificar esas acciones al correlacionar múltiples fuentes y aplicar reglas de detección basadas en contexto.

Esta capacidad de interpretación amplia no solo mejora la precisión de las detecciones, sino que también libera al equipo de seguridad de revisar eventos irrelevantes, mejorando la eficiencia operativa.

Integración de Wazuh con EDRs: beneficios estratégicos

Más allá de la implementación técnica, vale la pena resaltar por qué esta integración representa una decisión estratégica para las organizaciones. No se trata solo de juntar dos herramientas: se trata de crear una arquitectura que permita detectar más, responder mejor y escalar sin fricciones.

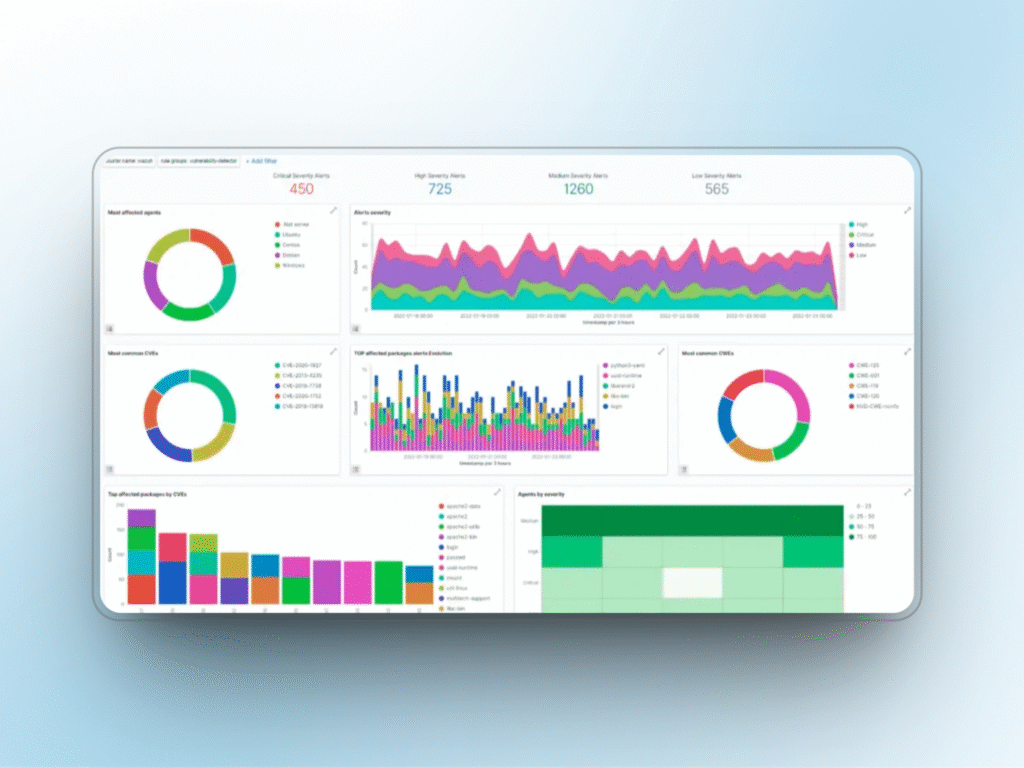

- Visibilidad unificada: todos los eventos de seguridad convergen en una única vista centralizada, lo que facilita el análisis y la toma de decisiones.

- Correlación contextual avanzada: al cruzar múltiples fuentes de información, se detectan patrones complejos y se reducen los falsos positivos.

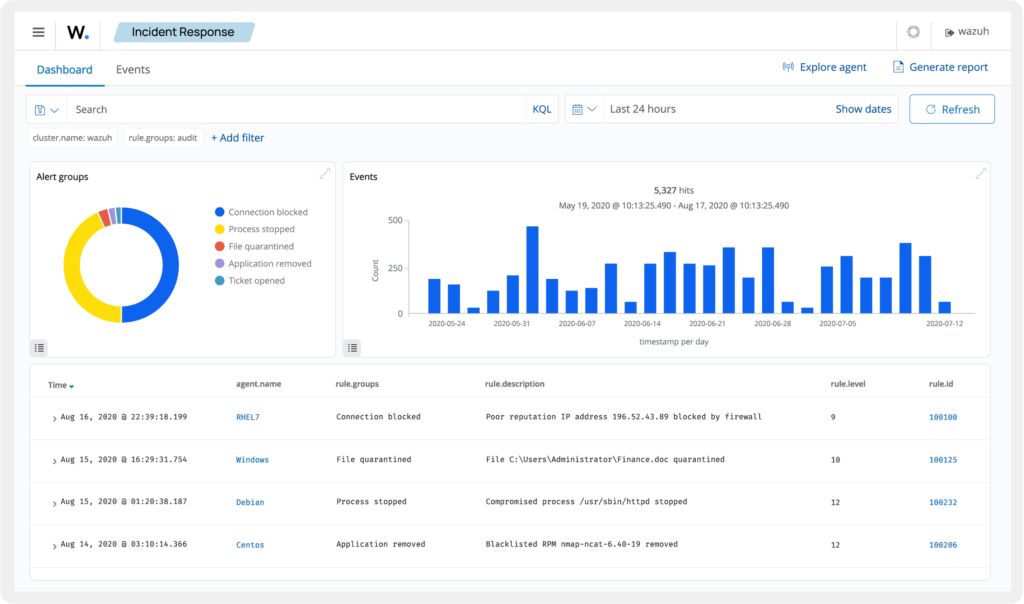

- Automatización de respuestas críticas: Wazuh permite establecer reglas que disparan acciones específicas ante determinadas condiciones, acelerando la contención de incidentes.

- Cumplimiento normativo simplificado: los registros estructurados, la trazabilidad de eventos y los reportes automáticos facilitan las auditorías y el cumplimiento de normativas internacionales.

- Escalabilidad sin costos extra: al ser una solución open source, Wazuh puede escalar junto con la infraestructura de la organización sin generar costos adicionales por licencias.

Además, desde el punto de vista del negocio, esta arquitectura ayuda a reducir el tiempo medio de detección (MTTD) y el tiempo medio de respuesta (MTTR), dos métricas críticas para cualquier operación de ciberseguridad moderna.

Casos de uso reales en entornos productivos

La integración Wazuh + EDR no es solo una arquitectura teórica. En entornos reales, esta combinación demuestra su valor de manera concreta. Por ejemplo, en organizaciones que implementan ESET Inspect, es común usar Wazuh para correlacionar eventos que individualmente podrían parecer menores. Un atacante podría usar credenciales válidas para moverse lateralmente sin activar alertas del EDR, pero Wazuh puede detectar accesos fuera de horario, cambios en archivos clave o actividad sospechosa registrada en logs de red. Al cruzar esta información, se genera una alerta crítica que permite activar una respuesta inmediata, como el aislamiento del host.

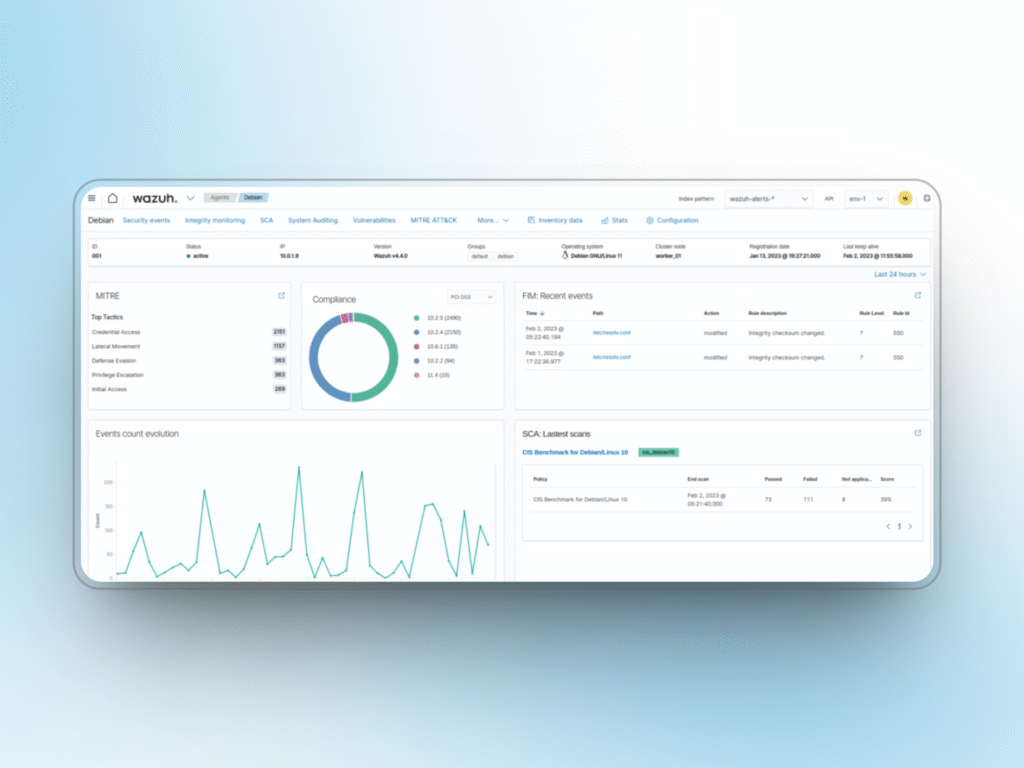

En entornos que operan con CrowdStrike Falcon, Wazuh es utilizado como centro de orquestación para respuestas más amplias. Esto incluye el bloqueo de usuarios en Active Directory, el reinicio de servicios en sistemas comprometidos, la emisión de alertas personalizadas a áreas de cumplimiento normativo o incluso la ejecución de playbooks automatizados. Además, muchas empresas integran Wazuh con dashboards personalizados en Kibana o Grafana, logrando así una visualización unificada de toda la actividad operativa y de seguridad.

Este tipo de arquitectura demuestra el valor de la integración de Wazuh con EDRs en entornos donde la correlación y la trazabilidad son críticas.

Cómo se integran técnicamente Wazuh y los EDR

La implementación técnica de esta integración puede variar según el entorno y el EDR en uso, pero existen mecanismos recurrentes que permiten una conexión fluida y efectiva entre ambas soluciones. No es necesario rediseñar la arquitectura de cero: muchas veces, basta con ajustar configuraciones o utilizar componentes ya existentes. Algunos de los métodos más comunes son:

- Exportación de logs vía Syslog o JSON: los eventos generados por el EDR se envían a Wazuh para ser procesados, almacenados y correlacionados.

- Instalación de agentes Wazuh en los endpoints protegidos por el EDR: esto permite complementar la información del endpoint con otros datos clave, como integridad de archivos, actividad de procesos o cambios de configuración.

- Uso de APIs REST: ideal para realizar consultas activas, obtener información específica del EDR en tiempo real y ejecutar acciones desde Wazuh.

- Webhooks y scripts personalizados: permiten responder automáticamente a eventos críticos con acciones predefinidas, como bloquear un usuario, aislar un host o enviar alertas a un canal interno.

En el caso de ESET Inspect, es común configurar la exportación de eventos vía Syslog y reforzar la visibilidad con el agente de Wazuh para registrar integridad de archivos y actividad de procesos. Con CrowdStrike Falcon, la integración suele apoyarse en consultas API y automatización mediante webhooks, lo que permite ejecutar acciones como bloqueo de usuarios o alertas internas. Además, CrowdStrike Falcon cuenta con documentación oficial sobre API, la cual puede integrarse fácilmente con Wazuh para enriquecer correlaciones o ejecutar respuestas remotas.

Buenas prácticas para una implementación efectiva

Para que la integración entre Wazuh y tu EDR sea realmente efectiva, es fundamental adoptar una serie de buenas prácticas que aseguren solidez, rendimiento y mantenibilidad en el tiempo:

- Definir el alcance funcional de cada herramienta: es esencial establecer qué tareas ejecutará el EDR y cuáles estarán a cargo de Wazuh, evitando superposiciones innecesarias.

- Ajustar umbrales y políticas de alerta: no todo evento detectado por el EDR debe escalarse; calibrar correctamente las reglas permite enfocar los recursos en lo que realmente importa.

- Unificar la visualización en dashboards centralizados: ya sea desde Wazuh, Kibana o Grafana, contar con una única consola mejora el monitoreo y acorta los tiempos de análisis.

- Probar exhaustivamente los automatismos: antes de aplicar scripts o reglas en producción, deben validarse en entornos de prueba para asegurar que funcionen como se espera.

- Mantener documentación actualizada: registrar configuraciones, scripts, fuentes y versiones utilizadas es clave para futuras auditorías, actualizaciones y escalabilidad.

Seguridad como arquitectura integrada

La integración entre Wazuh y EDRs como ESET o CrowdStrike no busca reemplazar funcionalidades, sino construir una arquitectura de seguridad cooperativa donde cada herramienta cumple un rol complementario dentro de un ecosistema interconectado.

Esta sinergia no solo mejora la detección y la respuesta, sino que reduce la superficie de ataque, mejora la resiliencia del entorno y permite a los equipos de seguridad operar con mayor precisión y menos fricción operativa.

En un contexto donde las amenazas son cada vez más persistentes, silenciosas y coordinadas, esta combinación permite adelantarse a los atacantes, responder con mayor velocidad y sostener una postura defensiva alineada con los objetivos del negocio.

Somos partners oficiales de Wazuh

Desde CTL acompañamos a las organizaciones en cada paso de la integración de Wazuh con EDRs, adaptándola a su infraestructura y estrategia operativa. Porque integrar no es simplemente sumar: es diseñar seguridad con inteligencia operativa y visión estratégica para el presente y el futuro.

Desde CTL acompañamos a las organizaciones en cada paso de la integración de Wazuh con EDRs, adaptándola a su infraestructura y estrategia operativa.

¿Querés llevar esta integración a tu infraestructura actual?

En CTL, acompañamos a empresas que ya cuentan con soluciones EDR, ayudándolas a integrar Wazuh de manera efectiva, escalable y adaptada a su infraestructura actual.