En un mundo cada vez más interconectado y digitalizado, las amenazas cibernéticas se han convertido en un desafío constante para las empresas, en especial para aquellas que manejan grandes volúmenes de datos sensibles y recursos tecnológicos complejos. En este contexto, las innovaciones en monitoreo y ciberseguridad se están acelerando, con el objetivo de no solo proteger, sino también anticiparse a los ataques, optimizar la respuesta ante incidentes y mejorar la protección a nivel global.

Este 2025 promete traer soluciones disruptivas que cambiarán las reglas del juego en la gestión de la ciberseguridad y el monitoreo de infraestructuras IT. Si eres un CTO, un gerente de IT o un decisor clave, es fundamental que estés al tanto de las tendencias y tecnologías emergentes que dominarán este año.

1. IA y Machine Learning para la detección proactiva de amenazas

El uso de inteligencia artificial (IA) y machine learning (ML) en ciberseguridad ya no es una novedad, pero este año veremos un avance significativo en la automatización de la detección y respuesta ante amenazas. Las soluciones basadas en IA pueden aprender patrones y comportamientos normales dentro de la red, permitiendo detectar anomalías en tiempo real, antes de que estas se conviertan en incidentes graves.

¿Por qué es importante esta innovación?

Detección temprana y precisa

Las herramientas de IA y ML no solo detectan patrones sospechosos, sino que también mejoran continuamente a medida que interactúan con más datos. Esto permite una respuesta más rápida y precisa ante nuevas amenazas, sin depender únicamente de reglas predefinidas.

Prevención en tiempo real

Gracias a los sistemas de detección basados en IA, es posible identificar ataques como phishing, ransomware o tráfico malicioso, incluso antes de que lleguen a afectar a la red.

Solución para empresas:

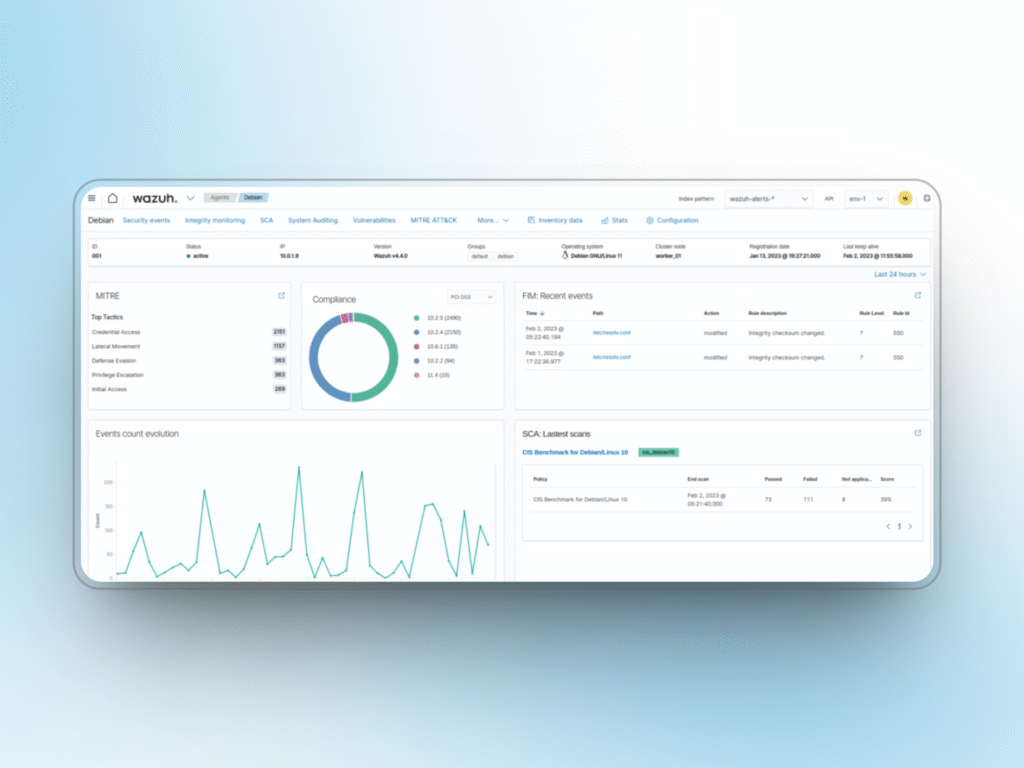

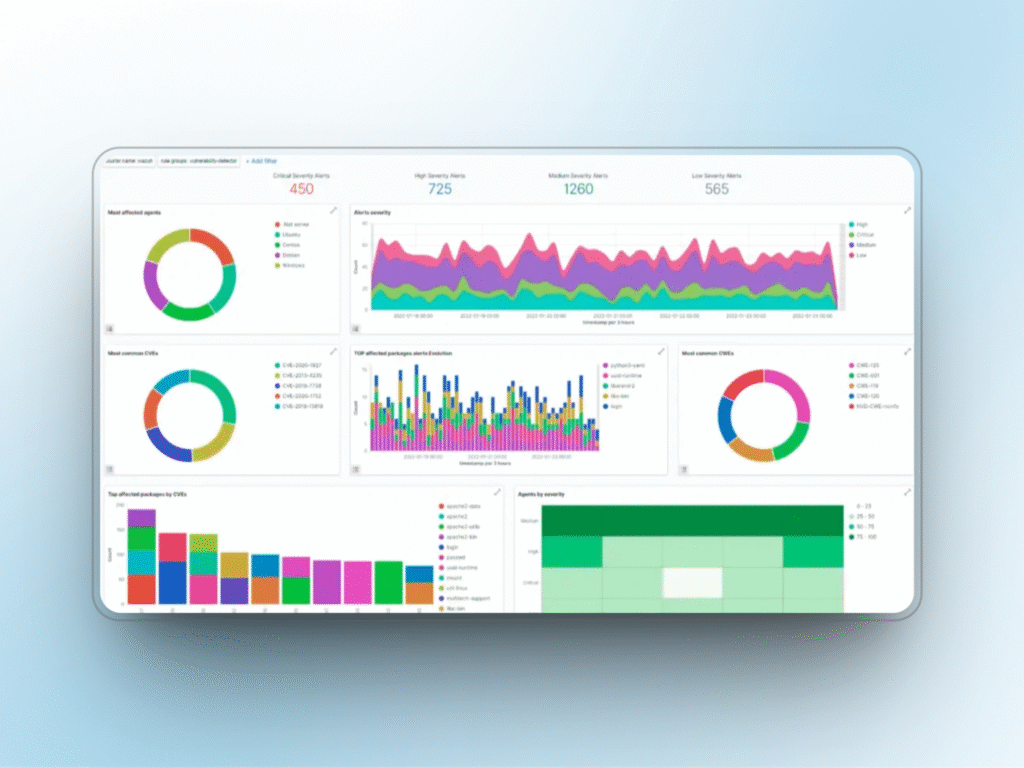

Implementar soluciones como Zabbix, que ya integran capacidades avanzadas de monitoreo y análisis predictivo, o herramientas como Wazuh para la detección de intrusiones y la respuesta automatizada. Estas herramientas permiten aprovechar la IA para predecir amenazas y aplicar parches de seguridad de forma automática.

Ventaja clave:

Un sistema proactivo reduce el tiempo de respuesta ante amenazas, lo que es crucial para prevenir ataques de alto impacto.

2. Monitoreo unificado de seguridad SIEM y su integración con plataformas cloud

El enfoque tradicional de la seguridad IT de “bloques aislados” está quedando atrás. Este año, las plataformas SIEM (Security Information and Event Management) evolucionan hacia un enfoque más unificado, integrando múltiples fuentes de datos (incluidos cloud y on-premise) en tiempo real para ofrecer una visión completa de la ciberseguridad de la organización.

¿Por qué la integración es clave?

Visibilidad completa: Los sistemas SIEM unificados permiten a las empresas monitorear la actividad de todos sus recursos IT — desde servidores locales hasta servicios en la nube. Esto facilita la detección de vulnerabilidades y reduce los puntos ciegos.

Gestión centralizada: Con plataformas SIEM integradas, las alertas de seguridad, los registros de eventos y las métricas de desempeño se consolidan en una sola interfaz, facilitando el análisis y la acción.

Solución para empresas:

Aprovechar plataformas como Splunk, Elastic Stack y Wazuh para gestionar eventos de seguridad en tiempo real desde múltiples fuentes, ya sean locales o en la nube. Estas herramientas pueden proporcionar informes automáticos sobre incidentes, lo que facilita la toma de decisiones rápidas.

Ventaja clave:

Con un monitoreo centralizado, las organizaciones pueden tener una gestión de ciberseguridad más eficiente y una capacidad de respuesta más ágil ante incidentes.

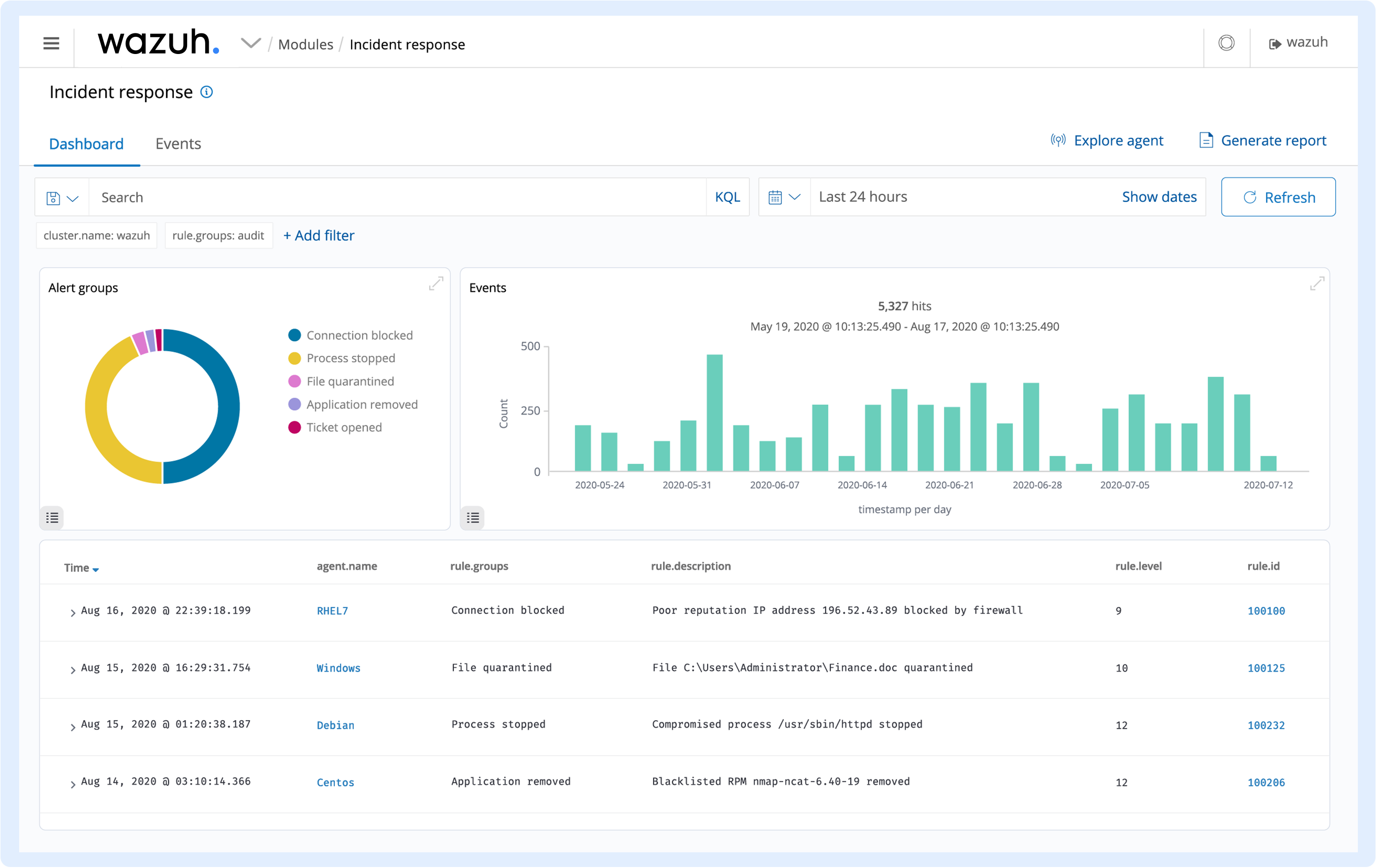

3. Automatización de la respuesta ante incidentes

El crecimiento de las amenazas cibernéticas hace que la automatización en ciberseguridad sea más importante que nunca. En 2025, más empresas adoptarán procesos automáticos para detectar, contener y mitigar incidentes de seguridad en tiempo real, reduciendo la necesidad de intervención manual y agilizando la respuesta.

¿Por qué es clave automatizar la respuesta?

- Tiempo de reacción inmediato: Los ataques avanzan rápido y la capacidad de actuar en segundos puede marcar la diferencia entre un incidente controlado y una brecha de seguridad masiva.

- Menos margen de error: La automatización garantiza respuestas precisas y consistentes, evitando fallas humanas que podrían empeorar la situación.

Solución con Wazuh y Zabbix

Un sistema de monitoreo continuo y detección temprana es clave para actuar antes de que un incidente escale. Wazuh, con sus capacidades de análisis de seguridad en tiempo real, y Zabbix, con su monitoreo proactivo de infraestructura, permiten a las empresas detectar anomalías, generar alertas automáticas y ejecutar acciones correctivas, optimizando la protección sin necesidad de intervención manual en cada evento.

Ventaja clave

Automatizar la respuesta ante incidentes no solo ahorra tiempo, sino que mejora la seguridad y minimiza riesgos.

4. Ciberseguridad en entornos de múltiples nubes y dispositivos IoT

Las empresas están migrando cada vez más a entornos multicloud e IoT. Esto ha generado un aumento en los puntos de acceso vulnerables, lo que ha llevado a las organizaciones a buscar soluciones de ciberseguridad que puedan ofrecer protección integral en estas arquitecturas híbridas.

Solución para empresas:

Integrar plataformas como Zabbix y Wazuh para monitorear tanto infraestructura tradicional como entornos cloud e IoT.

Ventaja clave:

Garantizar la protección de todos los entornos (nube, locales y dispositivos IoT) evita brechas de seguridad que podrían ser explotadas por atacantes.

5. Ciberseguridad basada en confianza cero (Zero Trust)

El modelo de seguridad de confianza cero (Zero Trust) está ganando popularidad como una respuesta al creciente número de amenazas internas y externas.

¿Por qué es importante el modelo Zero Trust?

- Reducción de brechas de seguridad internas: El modelo Zero Trust evita que los atacantes aprovechen los accesos privilegiados dentro de la red, minimizando el riesgo de un ataque lateral.

- Control granular de acceso: Zero Trust permite autenticaciones estrictas y acceso solo a recursos específicos según el rol del usuario, lo que asegura que solo las personas adecuadas puedan acceder a los recursos necesarios.

Solución para empresas:

Adoptar soluciones como Zabbix para monitorear el acceso y el tráfico en tiempo real, combinadas con tecnologías de autenticación multifactor (MFA) y gestión de identidades y accesos (IAM).

Ventaja clave:

El modelo Zero Trust reduce las posibilidades de que un atacante obtenga acceso a toda la red, limitando el daño que pueda causar.

6. Gestión proactiva de actualizaciones y parches de seguridad

Uno de los errores más comunes en ciberseguridad es postergar actualizaciones críticas, dejando vulnerabilidades abiertas que pueden ser explotadas por atacantes. Muchas brechas de seguridad ocurren porque las empresas no aplican parches a tiempo, permitiendo que amenazas conocidas afecten sus sistemas.

¿Por qué es clave mantener todo actualizado?

- Prevención de vulnerabilidades: Los ciberdelincuentes buscan explotar software desactualizado para acceder a sistemas y datos sensibles. Un solo parche omitido puede ser la puerta de entrada a un ataque grave.

- Reducción del riesgo operativo: Aplicar actualizaciones de seguridad a tiempo minimiza la posibilidad de interrupciones no planificadas y pérdida de datos.

Solución con Wazuh:

Wazuh permite gestionar actualizaciones de manera proactiva, generando alertas automáticas cuando se detectan versiones obsoletas o vulnerables en la infraestructura IT. Con este sistema, las empresas pueden recibir notificaciones en tiempo real y automatizar la aplicación de parches de seguridad antes de que una vulnerabilidad se convierta en un problema.

Ventaja clave:

Mantener un control estricto sobre las actualizaciones con herramientas como Wazuh reduce la exposición a ataques y garantiza un entorno IT más seguro y estable.

Somos partners oficiales de Zabbix, Wazuh y GLPI

En CTL, somos partners oficiales de Zabbix, Wazuh y GLPI, lo que nos permite ofrecer soluciones avanzadas de monitoreo y ciberseguridad. Ayudamos a las organizaciones a adoptar las tecnologías más avanzadas para proteger sus infraestructuras y garantizar la continuidad del negocio frente a las amenazas cibernéticas más complejas.

¿Estás listo para implementar estas innovaciones en tu organización?

Si estás buscando mejorar la seguridad de tu infraestructura y proteger tu empresa contra ataques cibernéticos, no dudes en contactarnos para conocer más sobre nuestras soluciones y cómo podemos ayudarte a implementar estas tecnologías de vanguardia.